Petya.A-С, WannaСry, BlackEnergy.

Це тільки 3 з найвідоміших кібератак в Україні за останній рік.

Атаки на Енергетичний сектор, банки, держустанови, телеканали, інфраструктуру. А відтепер уже й весь бізнес України – від АЗС до ретейл мереж, супермаркетів, інтернет магазинів, логістичних компаній та навіть малого бізнесу.

Для тих хто постраждав від Petya.A-С, його похідних чи хоче вберегтись від ураження:

Я не буду описувати загальновідомі поради про те, що не відкривати підозрілі email листи, своєчасно встановлювати оновлення ОС та ПО, та оновлювати Антивірусні засоби.

Отже – якщо відбулось зараження, та залочено жорсткий диск:

- Petya.А – скористатись інструкцією з відновлення PetyaDecrypt (якщо використовується стара версія Petya до 26.06.17)

- Petya.”B” – якщо диск було зашифровано версією “PetyaGreen” – доведеться користуватись іншою інструкцією, де більш складний пошук ключа розшифрування petya-green-multicore (потрібно буде скомпілювати власний додаток)

- Petya.С – якщо у вас ще новіша версія Petya.A в комбінації з ETERNALBLUE від Wannacry то – або відновлювати систему з бекапу – або чекати на декриптор

Якщо ви бажаєте вберегти інші машини, на яких ще не проявилось ураження, або це відбулось щойно:

– ні в якому разі НЕ вимикати комп’ютер! (можна тільки перевести ПК у режим гібернації (Hybernation) ! Вимкнути мережу!

– Якщо після зараження ПК сам перезавантажився та вийшов у BSOD – ситуація зворотня і потрібно ВИМКНУТИ ПК НЕГАЙНО. Це якщо робоча станція вже заражена і користувач бачить «синій екран смерті Windows», комп’ютер самостійно починає перезавантажуватися з запуском утиліти Check Disk необхідно терміново відключити живлення, в цьому випадку дані на жорсткому диску не будуть зашифровані. Отримати доступ до них можна через завантаження з LiveCD або USB диску

– після виключення робочої станції віж живлення необхідно завантажити систему з зовнішнім носієм та за допомогою антивірусних засобів видалити шкідливе ПО з системи.

– необхідно просканувати файлову систему Антивірусом з останніми базами (відомо що Microsoft Antivirus, Symantec, Trend Micro та Sophos виявляють дану версію вірусу Petya.A-С)

– встановити всі останні пачті на Windows OS

В залежності від версії ОС оберіть потрібний патч – патч з ресурсу Microsoft

– у більшості випадків вірус створює файл C:\Windows\perfc.dat, тому в деяких випадках можна зупинити вірус створишви файл C:\Windows\perfc (без розширення)

– скористатись утилітою MBRFilter від CISCO – MBRFilter

– Налаштувати систему захисту пошти та мережевого захисту (IPS) на пошук подібних MD5 даних:

71b6a493388e7d0b40c83ce903bc6b04

027cc450ef5f8c5f653329641ec1fed91f694e0d229928963b30f6b0d7d3a745

34f917aaba5684fbe56d3c57d48ef2a1aa7cf06d

64b0b58a2c030c77fdb2b537b2fcc4af432bc55ffb36599a31d418c7c69e94b1

71b6a493388e7d0b40c83ce903bc6b04

Останню інформацію по цим даним можна отримати тут – X-ForceExchange

Більше інформації:

…

Список компаній та структур, що зазнали кібератаки:

Держструктури: Кабінет міністрів України, Міністерство внутрішніх справ, Міністерство культури, Міністерство фінансів, Нацполіція (та регіональні відділення), Кіберполіція, КМДА, Львівска міська рада, Міненерго

Банки: Ощадбанк, Сбербанк, ТАСКомерцбанк, Укргазбанк, Південный, ОТР банк, Кредобанк, Укрсоц банк

Транспорт: Аеропорт «Бориспіль», Київский метрополітен, Укрзалізниця

ЗМІ: Радіо Эра-FM, Football.ua, СТБ, Інтер, Перший національний, Телеканал 24, Радіо «Люкс», Радіо «Максимум», «КП в Украинї», Телеканал АТР, «Корреспондент.нет»

Великі компанії: «Новая пошта», «Київенерго», «Нафтогаз України», ДТЕК, «Дніпроенерго», «Київводоканал», «Новус», «Епіцентр», «Арселлор Міттал», «Укртелеком», «Укрпошта»

Мобільні оператори: Lifecell, Київстар, Vodafone Україна,

Медицина: «Фармак», клініка Борис, лікарня Феофанія, корпорація Артеріум,

Автозаправки: Shell, WOG, Klo, ТНК

…

З’явилась інформація, що одним з шляхів розповсюдження Petya.С є ПО «M.E.doc», оновлення якого було скомпроментовано. А саме:

Це програмне забезпечення має вбудовану функцію оновлення, яка періодично звертається до серверу: “upd.me-doc.com.ua” (92.60.184.55) за допомогою User Agent “medoc1001189”.

Оновлення має хеш: dba9b41462c835a4c52f705e88ea0671f4c72761893ffad79b8348f57e84ba54.

Більшість легітимниг “пінгів” (звернень до серверу) дорівнює приблизно 300 байт.

Цього ранку, о 10.30, програму M.E.doc. було оновлено. Воно складало приблизно 333кб, та після його завантаження відбувались наступні дії:

– створено файл: rundll32.exe;

– звернення до локальних IP-адрес на порт 139 TCP та порт 445 TCP;

– створення файлу: perfc.bat;

– запуск cmd.exe з наступною командою: /c schtasks /RU “SYSTEM” /Create /SC once /TN “” /TR “C:\Windows\system32\shutdown.exe /r /f” /ST 14:35”;

– створення файлу: ac3.tmp (02ef73bd2458627ed7b397ec26ee2de2e92c71a0e7588f78734761d8edbdcd9f) та його подальший запуск;

– створення файлу: dllhost.dat.В подальшому, шкідливе програмне забезпечення розповсюджувалось за допомогою вразливості у протоколі Samba (яка також використовувалась під час атак WannaCry).

Рекомендація:

– тимчасово не застосовувати оновлення, які пропонує програмне забезпечення “M.E.doc.” при запуску;

https://www.facebook.com/cyberpoliceua/posts/536947343096100

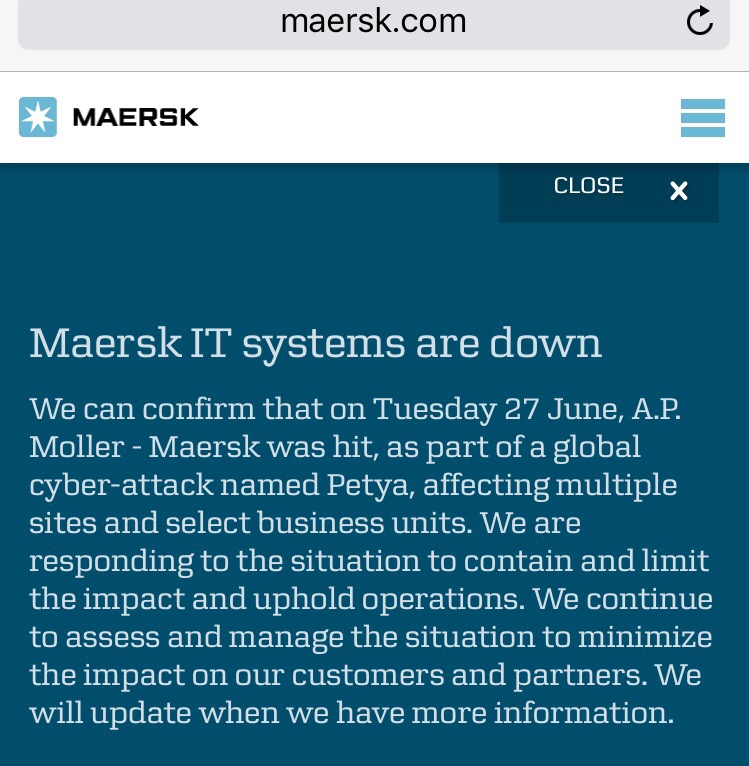

Також є інформація що постраждали компанії по всьому світу:

…..

На сайті Microsoft з’явився опис шляхів ураження та методи розповсюдження:

New ransomware, old techniques: Petya adds worm capabilities

#CyberAttack #Petya #ITSec