Чим відрізняється WannaCry від Petya:

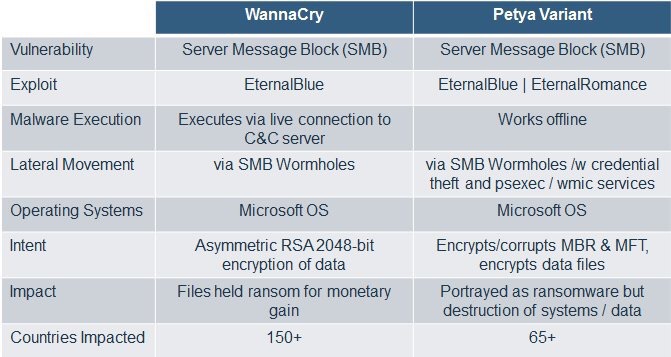

Хоча випадок з WannaCry, що відбувся у травні 2017 року (запам’ятайте цю дату), і надзвичайно руйнівний варіант Petya, який атакував у червні 2017 року, мають деяку схожість, вони також мають кілька відмінностей. Найбільш помітно, що WannaCry був справжнім ransomware – шкідливою формою програмного забезпечення, яка використовує шифрування для закриття даних до виплати викупу. А от нещодавній варіант Petya не був ransomware, а був так званим “wiper”, що маскується як ransomware. На відміну від ransomware, wiper був розроблений для знищення систем та даних; зловмисники не пропонують варіанту для відновлення даних. Отже порівняймо їх:

Подібності:

Обидва WannaCry і нещодавня версія Petya варіанти направлені на цільові системи, що працюють тільки на ОС Windows. Крім того, обидва включали експлоіт EternalBlue, який використовує SMB-уразливість для швидкого розповсюдження через мережу. Використання цього експлоіту надавало обом типам шкідливих програм (malware) здібності комп’ютерного хробака (worm), що допомагало хакерам максимізувати збитки. Що цікаво, ця вразливість SMB була виправлена Microsoft у MS 17-010, ще перед атаками WannaCry (а саме 14 березня 2017).

Після шифрування жертви обох типів malware мали повідомлення, яке інформувало їх про шифрування та вимагав викупу, що мав бути сплачений у Bitcoin валюті, для отримання даних.

Відмінності:

WannaCry та цей варіант Petya (далі просто Petya) мають більше відмінностей, ніж схожість, і Petya був набагато більш руйнівним.

Використані властивості: окрім використання EternalBlue, у Petya також включена вразливість EternalRomance, яка надає віддалену ескалацію привілеїв в деяких версіях Windows. Ця уразливість також була виправлена Microsoft у MS 17-010, проте патч не захищав жертви від Petya.

Захист патчем: у випадку з WannaCry особи та організації, чиї системи були в курсі останніх патчів, можна сказати що мали імунітет. WannaCry вимагав використання EternalBlue і це не вдавалося, якщо вразливість була виправлена патчем. З Petya все не так гарно. Ті, хто застосували всі відповідні патчі, все ще могли заразитися.

Виконання malware: після початкового зараження malware WannaCry вимагав з’єднання з сервером команд і керування атакуючого (C2), перш ніж він міг виконати свій код. Якщо з’єднання не могло бути встановлено, WannaCry не міг виконати код. Однак Petya був іншим. Petya міг виконувати свій код, розповсюджуватись та шифрувати, не підключаючись до C2 центру.

Обхідні рухи: хоча обидва типи malware спробували розповсюдити використання SMB-уразливості, Petya не вимагав розповсюдження вразливості SMB. Якщо маршрут SMB виявлявся невдалим, Petya міг досягти обхідного руху шляхом збору облікових даних із зараженої системи та використанням PsExec та WMIC (власних віддалених адміністративних інструментів) для отримання доступу до інших систем у мережі.

Шифрування: Зашифровані файли даних WannaCry на заражених комп’ютерах, використовували асиметричне шифрування RSA 2048 біт. Нападники тримали ключі дешифрування на C2 командних центрах і могли надати їх жертвам після викупу. Але Petya шифрує не тільки файли даних, але й зашифровує і пошкоджує основний завантажувальний запис диску (MBR) та таблицю основних файлів файлової системи (MFT). Приватний ключ, що використовується для шифрування, був випадковим чином сформований при цьому, і хакери не мали змоги дізнатися, що такий ключ був навіть створений. Таким чином, навіть за виплату викупу зловмисники не мали можливості надавати правильний ключ розшифровки для відновлення даних.

Наміри та наслідки: виходячи з характеристик шифрування цих двох типів шкідливих програм, зрозуміло, що було два різних наміри. Наміром WannaCry було проста фінансова вигода. Хоча жертви могли втратити дані, якщо вони не тримали останні резервні копії та не бажали платити за викуп, все ж дані все ще могли бути відновлені. У випадку з цим варіантом Petya наміром було широкомасштабне знищення систем, та порушення обігу всіх операцій у бізнесу та державних організацій. Дані про заражені системи не можуть бути легко відновлені, а пошкодження MBR та MFT зробило неймовірно важким, якщо навіть не неможливим, відновлення критично важливих систем.

Венді Уітмор, (IBM X-Force Incident Response & Intelligence Services (IRIS)), Стів Стоун, (X-Force IRIS) та автор блогу ITBezpeka.

How similar are WannaCry and Petya Ransomware?

– Petya

– WannaCry